一名威胁行为者声称要出售 2021 年使用现已修复的 API 漏洞收集的 4 亿 Twitter 用户的公共和私人数据。他们要价 200,000 美元进行独家销售。

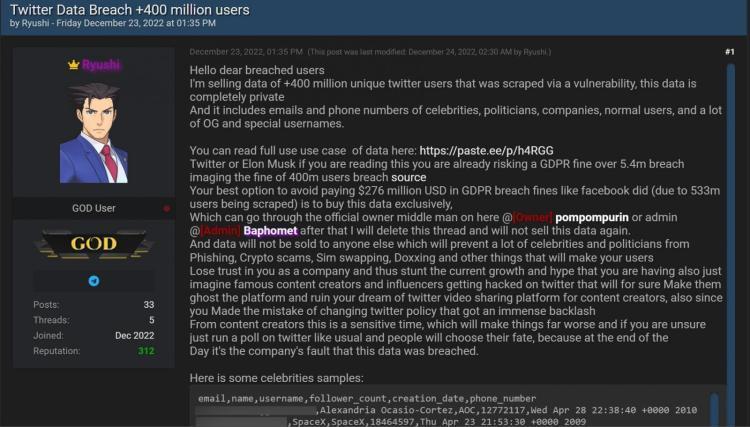

所谓的数据转储由名为“Ryushi”的威胁行为者在 Breached 黑客论坛上出售,该网站通常用于出售在数据泄露中被盗的用户数据。

威胁行为者声称已使用漏洞收集了 400 多万独立 Twitter 用户的数据。他们警告 Elon Musk 和 Twitter,他们应该在根据欧洲 GDPR 隐私法导致巨额罚款之前购买这些数据。

Ryushi 在论坛帖子中写道:“Twitter 或 Elon Musk 如果你正在阅读这篇文章,你已经冒着超过 540 万违规的 GDPR 罚款风险,即 4 亿用户违规来源的罚款。”

“避免像 Facebook 那样支付 2.76 亿美元的 GDPR 违规罚款(由于 5.33 亿用户被删除)的最佳选择是专门购买这些数据。”

威胁行为者还链接到一个帖子,该帖子解释了其他威胁行为者如何滥用这些数据进行网络钓鱼攻击、加密诈骗和 BEC 攻击。

论坛帖子包含 37 名名人、政治家、记者、企业和政府机构的样本数据,包括亚历山大·奥卡西奥-科尔特斯、小唐纳德·特朗普、马克·古巴、凯文·奥利里和皮尔斯·摩根。此外,后来泄露了包含 1,000 个 Twitter 用户配置文件的更大样本。

用户配置文件包含公共和私人 Twitter 数据,包括用户的电子邮件地址、姓名、用户名、关注者数量、创建日期和电话号码。尽管所有泄露的个人资料似乎都有与之关联的电子邮件地址,但许多人没有电话号码。

虽然几乎所有这些数据都可供任何 Twitter 用户公开访问,但电话号码和电子邮件地址是私人信息。

威胁演员 Ryushi 告诉 BleepingComputer,他们正试图以 200,000 美元的价格将 Twitter 数据专门出售给一个人/Twitter,然后将删除这些数据。如果没有进行独家购买,他们将以每笔 60,000 美元的价格向多人出售副本。

当被问及他们是否联系 Twitter 以勒索数据时,他们告诉 BleepingComputer,他们联系了 Twitter 并拨打了电话,但没有收到回复。

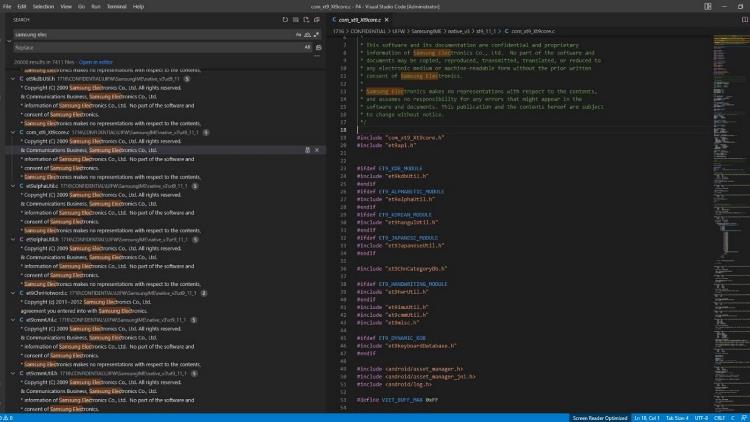

使用现已修复的 API 漏洞收集的数据

威胁行为者向 BleepingComputer 证实,他们使用 Twitter 于 2022 年 1 月修复的 API 漏洞收集了私人电话号码和电子邮件地址,该漏洞之前与 540 万用户数据泄露事件有关。

此漏洞允许一个人将大量电话号码和电子邮件地址列表输入 Twitter API 并接收关联的 Twitter 用户 ID。然后,威胁行为者将此 ID 与另一个 IP 一起使用,以检索用户的公共配置文件数据,构建由公共数据和私人数据组成的 Twitter 用户配置文件。

“我已经通过用于 5.4m 数据泄漏的相同漏洞获得了访问权限。与它的卖家交谈,他确认它在 Twitter 登录流程中,”威胁演员告诉 BleepingComputer。

“因此,在检查重复时,它泄露了我使用另一个 API 转换为用户名和其他信息的用户 ID。”

虽然 Twitter 在 2022 年 1 月修复了该漏洞,但现在已确认它已被多个威胁行为者用来从 Twitter 用户那里收集私人信息。

至于这次新的泄密事件,BleepingComputer 只能确认泄露的两个 Twitter 个人资料是有效的。

然而,威胁情报公司 Hudson Rock 的 Alon Gal 表示,他们独立核实泄露的样本似乎是合法的。

“请注意:现阶段无法完全验证数据库中确实有 4 亿用户,” Hudson Rock 发推文说。

“从独立核实来看,数据本身似乎是合法的,我们将跟进任何事态发展。”

Twitter 用户数据的泄露对这家社交媒体公司来说来得不是时候,因为欧盟隐私监管机构爱尔兰数据保护委员会 (DPC) 已开始调查 最近发布的 2021 年被盗的 540 万条用户记录这个漏洞。

另一个威胁参与者声称也利用此漏洞 抓取了据称 1700 万用户的数据。但是,此泄漏仍然是私人的,不会出售。

BleepingComputer 联系了 Twitter,询问有关出售这些数据的更多问题,但没有立即得到回应。